En el campo del aprendizaje automático (machine learning) y la tecnología blockchain, los árboles de Merkle, o hash Merkle, son herramientas esenciales debido a su capacidad para garantizar la integridad y correcta conservación de los datos. En este artículo, exploraremos qué es un árbol de Merkle, para qué se utiliza, y cómo funciona específicamente en el contexto de Bitcoin.

¿Qué es un árbol de Merkle?

Un árbol de Merkle es una estructura de datos utilizada para verificar y mantener la integridad de los datos en un sistema distribuido, es decir, para asegurar de que los datos no se han modificado de forma no autorizada. Su nombre proviene del investigador Ralph Merkle, que lo propuso por primera vez en 1979.

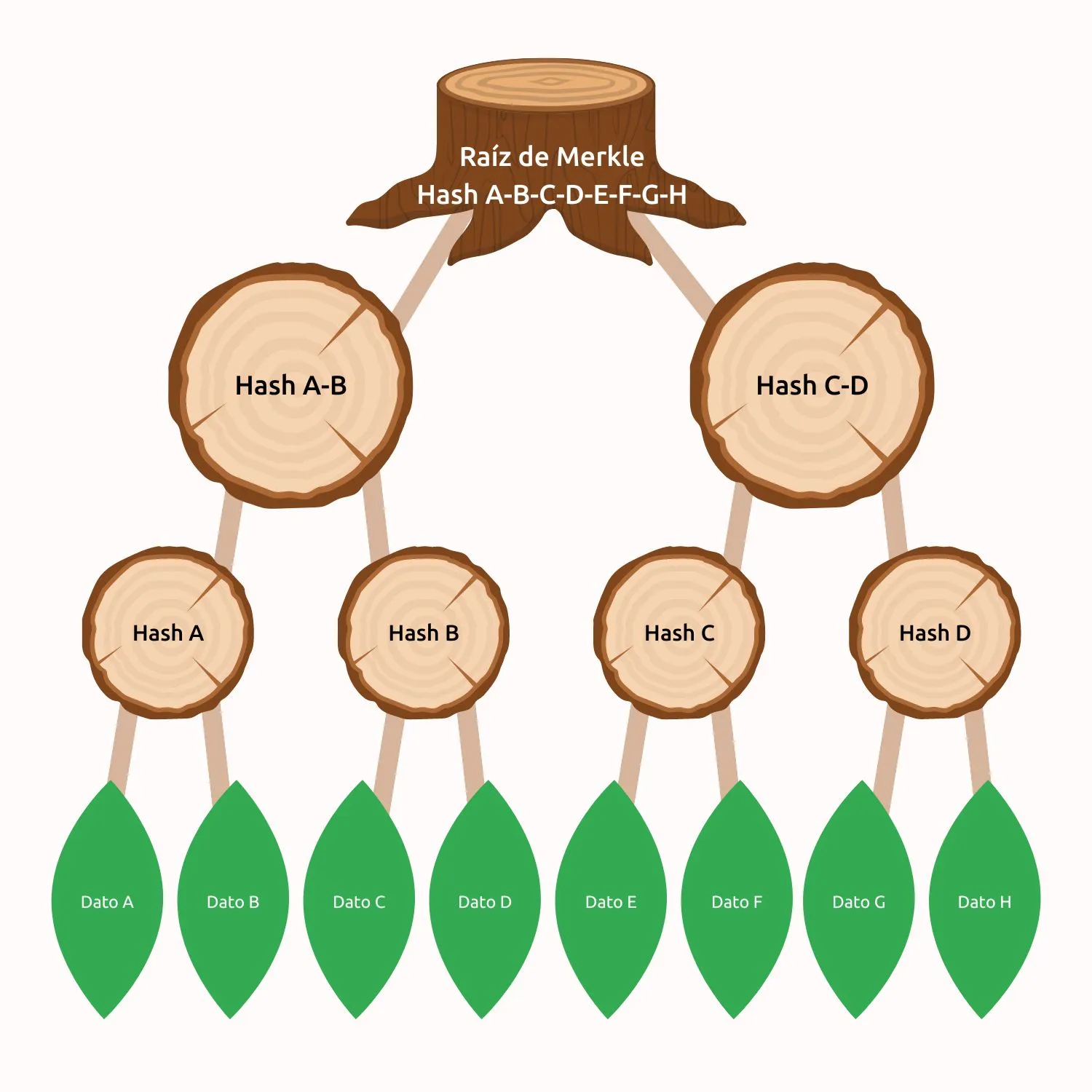

Básicamente, un árbol de Merkle es un tipo de árbol binario (es decir, que cada uno de sus nodos tiene como máximo dos hijos) en el que cada nodo hoja contiene un hash criptográfico de un bloque de datos, y cada nodo no hoja contiene un hash criptográfico que se deriva de los hashes de sus nodos hijos.

Cuando hablamos de nodo hoja nos referimos a aquellos nodos que no tienen hijos, mientras que los nodos no hoja son aquellos que sí tienen nodos hijos. Esta descripción es sencilla de entender si se visualiza un árbol: los nodos no hoja son las ramificaciones del árbol, mientras que los nodos hoja representan el punto donde el tallo del árbol se acaba.

¿Cómo funciona un árbol de Merkle en Bitcoin?

Vamos a explicarlo de forma sencilla:

Imagina que tienes una caja llena de transacciones de Bitcoin y quieres asegurarte de que nadie las modifique sin que te des cuenta. Un árbol de Merkle es como un sistema de seguridad para tus transacciones que utiliza matemáticas avanzadas para detectar cualquier cambio.

En lugar de guardar las transacciones tal cual, se les aplica una función matemática especial llamada hash. Un hash es como una huella digital única para cada transacción. Si se cambia un solo carácter en una transacción, su hash cambiará completamente.

Estos hashes se organizan en un árbol en el que cada hoja representa una transacción y su hash correspondiente. Los hashes de las hojas se combinan en pares para crear nuevos hashes, que a su vez se combinan para formar hashes aún más altos, hasta llegar a la cima del árbol. Al hash final en la cima se le denomina raíz del árbol o raíz de Merkle.

La raíz de Merkle es como una firma digital que representa la integridad de todas las transacciones en el bloque. Si alguien intenta cambiar una transacción, su hash cambiará, lo que a su vez cambiará todos los hashes superiores hasta llegar a la raíz.

Para saber si se ha modificado una transacción, solo necesitas conocer su hash original y la raíz del árbol. Puedes reconstruir el camino desde el hash de la transacción hasta la raíz, combinando hashes en cada nivel. Si el hash final coincide con la raíz, significa que la transacción no se ha alterado.

¿En qué se diferencia el árbol de Merkle de otras técnicas de blockchain?

El árbol de Merkle se distingue de otras técnicas de blockchain por su red de hashes interconectados y altamente susceptibles a cualquier mínima modificación. Mientras que algunas técnicas requieren comprobar cada elemento individualmente para detectar algún cambio no deseado o infracción de ciberseguridad, con el árbol de Merkle podemos detectarlo con rapidez.

Esta eficiencia se debe a la naturaleza criptográfica de los hashes utilizados. Un pequeño cambio en una transacción resultará en un hash completamente diferente, propagándose a través del árbol hasta la raíz.

Así pues, cualquier cambio en una sola transacción cambiará la raíz del árbol, haciendo mucho más evidente y fácil de identificar.